Человеческий фактор и геймификация биокибернетической безопасности

Статья «Человеческий фактор и геймификация биокибернетической безопасности» предлагает захватывающее руководство по обеспечению безопасности центров биообработки. Авторы, у которых явно слишком много свободного времени, подчёркивают «стремительный» характер разработок в области биологии и биообработки. Лаборатории, независимо от того, зарабатывают ли они деньги или еле сводят концы с концами, по-видимому, являются главными объектами кибератак. Кто знал, что низкооплачиваемые работники и некачественные ресурсы могут представлять угрозу безопасности?

В документе также подчёркивается важность военных игр. Да, именно военных игр. Потому что есть ли лучший способ подготовиться к киберугрозам, чем играть понарошку? Участники делятся на «защитников данных» и «хакеров данных», которые участвуют в захватывающей игре «найди уязвимость и исправь её».

В ходе обсуждения авторы раскрывают распространённые ошибки, обнаруживаемые в ходе этих военных игр, такие как неэффективность системы безопасности на театре военных действий и последствия недопонимания для безопасности. Очевидно, что единственный способ оставаться впереди в этой быстро развивающейся области — продолжать играть в эти военные игры и быть в курсе последних тенденций. В конце концов, ничто так не говорит о «ультрасовременности», как захватывающее путешествие по миру киберугроз, дополненное захватывающими настольными играми.

------

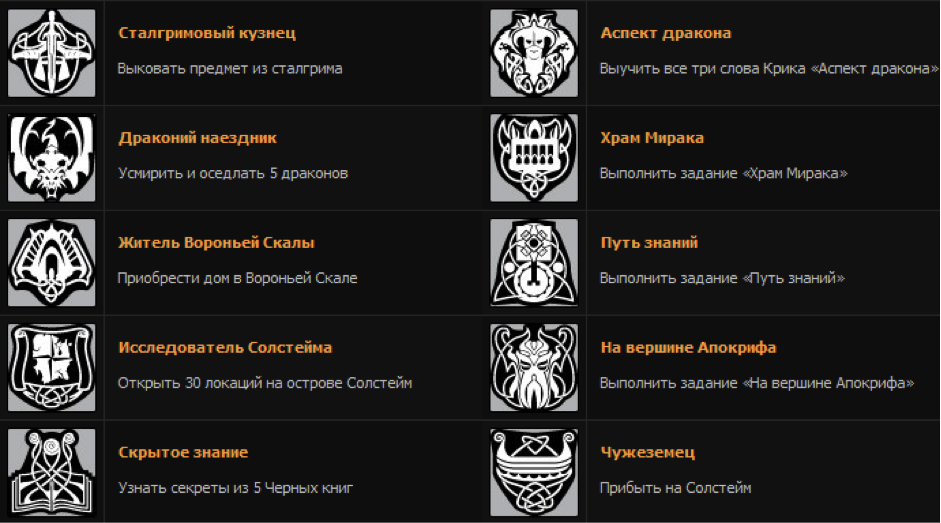

В статье «Human Factors in Biocybersecurity Wargames» подчёркивается необходимость понимания уязвимостей при обработке биологических препаратов и их пересечения с кибернетическими и киберфизическими системами. Это понимание необходимо для обеспечения целостности продукта и бренда и обслуживания ИТ-систем.

Влияние био-обработки:

📌 Био-обработка охватывает весь жизненный цикл биосистем и их компонентов, от начальных исследований до разработки, производства и коммерциализации.

📌 Она вносит значительный вклад в мировую экономику, применяясь в производстве продуктов питания, топлива, косметики, лекарств и экологически чистых технологий.

Уязвимость трубопроводов для биопереработки:

📌 Конвейер био-обработки подвержен атакам на различных этапах, особенно там, где оборудование для био-обработки подключено к Интернету.

📌 Уязвимости требуют тщательного контроля при проектировании и мониторинге трубопроводов для биопереработки для предотвращения воздействий.

Роль информационных технологий (ИТ):

📌 Прогресс в био-обработке все больше зависит от автоматизации и передовых алгоритмических процессов, требующих значительного участия ИТ.

📌 Расходы на ИТ значительны и растут параллельно с ростом био-обработки.

Методологии:

📌 Внедрение open-source методологий привело к значительному росту развития коммуникаций и цифровых технологий во всем мире.

📌 Этот рост ещё более ускоряется благодаря достижениям в области биологических вычислений и технологий хранения данных.

Потребность в новых знаниях:

📌 Интеграция технологий биокомпьютинга, био-обработки и хранения данных потребует новых знаний в области эксплуатации (взлома), защиты.

📌 Основные меры защиты данных и процессов остаются критически важными, несмотря на технический прогресс.

Важность «игр»:

📌 Для управления инфраструктурой био-обработки и обеспечивать её безопасность, ИТ необходимо использовать игры для моделирования возможных рисков и устранения их последствий.

📌 Симуляции направлены на подготовку организаций к устранению уязвимостей.

Подробный разбор